Kraje rozbudowują jednostki do cyberobrony i cyberataku. Nic dziwnego, że Polska chce być aktywna na tym polu. Nie ma alternatywy.

O cyberbezpieczeństwie, strategii cyberbezpieczeństwa i temacie w Polsce pisałem wielokrotnie, by wymienić chociażby (by w pełni docenić ten wpis, polecam lekturę choćby części z poniższych):

- Nowa wersja nowej ustawy o krajowym systemie cyberbezpieczeństwa

- Cyberbezpieczeństwo i cyberataki w czasach konfliktu zbrojnego będą wyglądały inaczej niż w czasie pokoju

- O cywilnych szkodach wojskowych cyber operacji - moja analiza raportu MKCK

- Analiza Zintegrowanego Raportu Wielkiej Brytanii - cyberbezpieczeństwo

- Dlaczego państwa hakują - są zainteresowane cyber operacjami

- O polskiej cyber armii - podejście strategiczne?

- Wróg nie czyha u bram, bo przecież tu nie ma bram. Czy cyberataki mogą wywołać wojnę?

- Global Consequences of Escalating U.S.-Russia Cyber Conflict

- ICRC report on cyberoperations

Polska cyber armia

Od kilku lat trwają prace nad polskim “cyberem” w ramach armii. Teraz staje się to bardziej oficjalne, bo skodyfikowane na poziomie ustawy. Właśnie opublikowany projekt ustawy o “obronie Ojczyzny” nie pozostawia wątpliwości: będą Wojska Obrony Cyberprzestrzeni. Mówi o tym już Art. 11, wg którego “Siły Zbrojne” “mogą brać udział w … akcjach … ochrony i obrony cyberprzestrzeni”. Wojska Obrony Cyberprzestrzeni stają się specjalistycznym komponentem Sił Zbrojnych (art. 24(4)(2)), nie osobnym rodzajem. To ma sens, bo to jest jednostka specjalistyczna. Dla mnie to drobiazg, bo chodzi o to by jednostki te mogły skutecznie działać. Pytanie tylko czy wobec tego jednostka ta nie będzie poszkodowana i np. nie wystąpią problemy z przebiciem się, np. z pozyskiwaniem wsparcia, że tak powiem, politycznego. W następnych 2-10 latach pozostanie wiele ważnych wyzwań natury decyzyjnej. Nie jest też tajemnicą, że świadomość wagi, ale także natury, tego obszaru - wcale nie jest powszechna wśród decydentów, polityków, czy nawet wojskowych. Dotyczy to także tych, którzy wypowiadają się w temacie (wszak nie trzeba znać się na temacie by zabierać głos). Sam dowódca WOC będzie podlegał bezpośrednio Naczelnemu Dowódcy Sił Zbrojnych.

Zadania WOC

Kluczowy jest art 31:

“2. Do zakresu działania Dowódcy Komponentu Wojsk Obrony Cyberprzestrzeni należy w szczególności:…

3) planowanie oraz organizowanie mobilizacyjnego i operacyjnego rozwinięcia oraz użycia Wojsk Obrony Cyberprzestrzeni; …

4) budowa, utrzymanie oraz ochrona infrastruktury i informacji w cyberprzestrzeni;

5) prowadzenie działań i operacji w cyberprzestrzeni;

6) zapewnienie wsparcia operacji militarnych prowadzonych przez Siły Zbrojne oraz operacji w układzie sojuszniczym i koalicyjnym;”.

Oznacza to szkolenia, mobilizacje, utrzymanie, oraz partycypację w operacjach wojskowych. To standard w wojskowym cyber. Są i operacje.

O operacjach konkretniej jest tutaj w art 31(4): “Wojska Obrony Cyberprzestrzeni jako specjalistyczny komponent Sił Zbrojnych są właściwe do realizacji pełnego spektrum działań w cyberprzestrzeni, w szczególności w zakresie proaktywnej ochrony oraz aktywnej obrony elementów i zasobów cyberprzestrzeni kluczowych z punktu widzenia Sił Zbrojnych.”

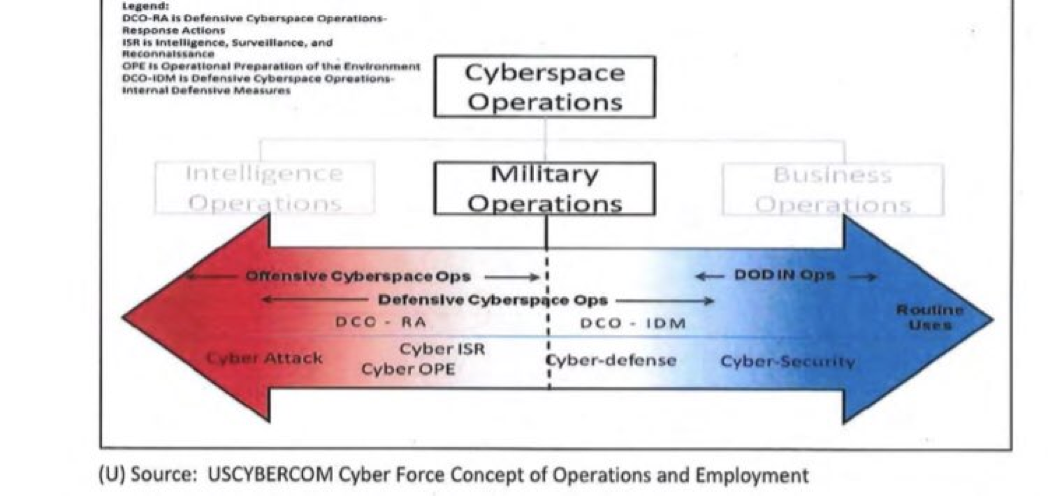

Mowa o “pełnym spektrum działań”.

Logicznie rozumując, powinno obejmować to zatem:

- działania defensywne (cyber obrona)

- ISR (wywiad, rekonesans, rozpoznanie)

- ofensywne (czyli cyberatak).

Czy tak będzie? Dziś nie wiemy.

Jest oczywiste, że w celu budowy zdolności obronnych trzeba być w stanie rozumieć i potrafić atakować. Czy jednak będą świadomie budowane cyber zdolności do przełamywania zabezpieczeń, czyli mówiąc w uproszczeniu - hakowania celów w sposób by osiągać cele wojskowe?

Nie wiemy tego.

Moim zdaniem powinna zostać opracowana specjalistyczna ustawa, bardzo krótka, ale treściwa. W ustawie o obronie ojczyzny czytamy: “Minister Obrony Narodowej określi, w drodze zarządzenia niepodlegającego ogłoszeniu, szczegółowy zakres działania”. Czyli być może zostanie to sprecyzowane w rozporządzeniu. Miejmy nadzieję, że przy jego tworzeniu zostaną zaangażowani odpowiedni ludzie.

Jak wielokrotnie mówiłem, zdolności do operacji ofensywnych to także kwestia odpowiedzialności. Także tzw. etyczno-moralnych. Powinniśmy oczekiwać większej transparentności. Chociażby wymienienia celów i przeznaczenia tych jednostek i tych zdolności. Można, tak jak np. Francja, ujawnić część doktryny operacji cyber (defensywnych, ofensywnych).

Istotnie - powinna zostać opracowana i ogłoszona strategia. Wreszcie, Polska musi ujawnić jak interpretowane są zasady prawne.

Przykładowo, czy Polska (wprost) uznaje, że cyberatak na kraj może pociągnąć za sobą działania wynikające z art. 51 Karty Narodów ONZ (agresja zbrojna) i ew. odpowiedzi na cyberatak? Tak jak to uczyniły niektóre inne państwa. Nie można jednak poczynić takiego ogłoszenia w sytuacji gdy "za słowami nie mogą pójść czyny".

Aktywna obrona

Spróbujmy też zdekodować “w szczególności w zakresie proaktywnej ochrony oraz aktywnej obrony elementów”. Definicji można podać wiele. Wg niektórych można uznać, że aktywna obrona to - w uproszczeniu - zaawansowane działania zmierzające do wykrywania i neutralizacji efektów zagrożeń lub nawet neutralizacji zagrożeń. Definicje są ważne. Także i Polska powinna wyjaśnić, co rozumie się poprzez "proaktywną ochronę" i "aktywną obronę". Przede wszystkim chodzi o to, by własne systemy były zabezpieczone.

Co jednak gdy trzeba działać przeciwko kampanii lub operacji cyberprzestępców lub innych aktorów? Ostatnio brałem udział w inicjatywie think-tanku SNV dotyczącym tematu, raport jest tutaj. Jedno co rzuciło mi się w oczy, to brak powszechnego zrozumienia dla natury pewnych działań. Otóż w przypadku zaawansowanych cyberataków i odpowiedzi na takie operacje - może (nie musi) dojść do zakłóceń lub zniszczeń w systemach “celów” (“wrogów”, jak zwał tak zwał). Te elementy operacji jednak już wykraczałyby poza tradycyjnie rozumianą “aktywną obronę”. A może nie? Dlatego trzeba będzie bardziej precyzyjnie zdefiniować to pojęcie, a także pojęcie: “pełne spektrum działań”. Wiele wskazuje na to, że definicja operacji może bowiem obejmować także te bardziej ofensywne. Widać to chociażby w formie zmodyfikowanej ustawy (“ z dnia 17 grudnia 1998 r. o zasadach użycia lub pobytu Sił Zbrojnych Rzeczypospolitej Polskiej poza granicami państwa”):

„Art. 3a. Prowadzone w pełnym spektrum działania w cyberprzestrzeni, które mają być realizowane lub mają wywoływać skutki w elementach cyberprzestrzeni lub z wykorzystaniem elementów zlokalizowanych poza granicami państwa, nie oznaczają użycia Sił Zbrojnych poza granicami państwa.”;

Jestem fanem różnego rodzaju "cyber strategii". Stwierdzam: to jest bardzo ciekawa konstrukcja!

- Operacje mają wywoływać “skutki” (ten język wskazuje, że mogą być to skutki zakłócające albo nawet niszczące?)

- Operacie Sił Zbrojnych poza granicami państwa (w systemach poza Polską) nie oznaczają użycia Sił Zbrojnych poza granicami państwa

Co do punktu pierwszego to decyzja strategiczna i nie trzeba pisać więcej (poza tym co rozumie się poprzez "skutki". Ponownie: to trzeba kiedyś i jakoś społeczeństwu, a także adwersarzom, wyjaśnić).

Co do punktu drugiego to zastanówmy się, czy to zdanie jest logiczne?

Trzeba bowiem zrozumieć, że operacje w systemach poza granicami państwa mogą być przez kogoś uznane jako jednak użycie Sił Zbrojnych poza granicami naszego państwa, nawet jeśli my uznamy, że jest inaczej. Chociażby przez cel znajdujący się w obcym państwie.

Temu punktowi trzeba by poświęcić więcej czasu. Odnoszę wrażenie, że projektodawcy zaliczą tu jeszcze pewnego rodzaju ból głowy.

Bo dotykają kwestii fundamentalnej: czy cyber operacje wymierzone w systemy zagraniczne to operacje poza granicami państwa. Logicznie rozumując, są to bowiem działania w obcej infrastrukturze, czyli takiej znajdującej się poza granicami państwa.

Żeby bardziej zwizualizować sobie efekty to wyobraźmy sobie, że paraliżowany jest system informatyczny “wroga”, np. system obrony przeciwlotniczej, albo bardziej prozaicznie - serwery przechowujące dane lub te wykorzystywane do ataków. W sytuacji skrajnej, mogłyby to być nawet np. urządzenia sterowania w systemach przemysłowych, z możliwością ich paraliżu lub zniszczenia.

Efekty takie byłyby jak najbardziej odczuwalne “poza granicami państwa”. Czy zatem można uznać, że nie doszło do wykorzystania Sił Zbrojnych poza granicami państwa?

Właśnie dlatego powinna powstać specjalistyczna ustawa lub rozporządzenie, ale także strategia i doktryna. Elementy tych dokumentów powinny stać się publicznie dostępne.

Projekt ustawy jest np. tutaj. Treść z pewnością jeszcze ulegnie zmianie. Na szczególną uwagę zasługuje też fakt, że w ustawie tej ani razu nie użyto sformułowania “cybernetyczne” (cybernetyka, i inne formy tego słowa stosowanego w tym kontekście nieprawidłowo), czyli w zasadzie terminologii sprzed 1989 r. (czasem zdarza się, że ktoś używa takich sformułowań). Bardzo dobrze!

[Edycja 25/02/21: Artykuł "Art. 3a. Prowadzone w pełnym spektrum działania w cyberprzestrzeni, które mają być realizowane lub mają wywoływać skutki w elementach cyberprzestrzeni" został usunięty z wersji ustawy która wyszła po Radzie Ministrów. I dobrze, choć to nie sprawia, że problem sam w sobie znika.]

Comments is loading...